“KT 불법 펨토셀 대거 추가”…개인정보 유출 경로 논란 확산

초소형 중계기(펨토셀)를 활용한 KT의 불법 무단 소액결제 및 개인정보 유출 의혹이 전방위로 확산되고 있다. 기존 4개로 알려졌던 불법 펨토셀 ID가 16개 더 발견되면서 총 20개로 늘었고, 해당 장치를 거쳐간 고객만 2만2200여명에 달하는 것으로 나타나 통신업계 정보보안 실태가 도마에 올랐다. 지난달까지는 자동응답(ARS) 인증 무단 결제가 주요 이슈였지만, 이번에는 문자(SMS)·통신사 패스 인증까지 범위를 넓힌 결과, SMS 인증 등을 통한 무단 소액결제 사례도 확인되는 등 피해 양상이 다양화됐다.

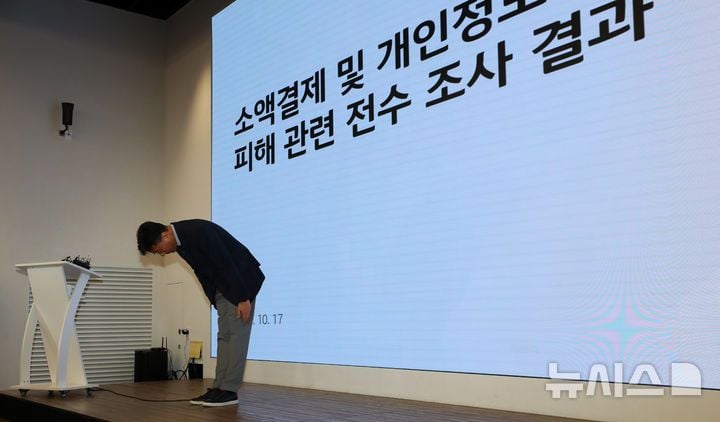

KT는 17일 관련 기자브리핑에서 피해 규모, 조사 범위 확대, 개인정보 유출 정황 등을 공개했다. 조사 기간도 당초 올해 6월~9월 3개월에서, 2024년 8월 1일~2025년 9월 10일로 13개월 이상으로 대폭 확대했다. 총 1억5000만건의 결제내역과 4조여건의 기지국-휴대폰 접속 기록을 전수 분석하자 불법 펨토셀 ID 접속 이력이 2만명 이상으로 집계됐고, 무단 소액결제 피해 고객도 기존 362명에서 6명 추가된 368명으로 집계됐다. 피해 금액은 319만원 수준이다.

기술적으로 펨토셀(Femtocell)은 실내에서 사용되는 초소형 이동통신 기지국으로, 해커가 사전 승인 없이 이 장치를 KT 망에 불법 연동해 고객 트래픽을 중간에서 가로채는 식으로 악용됐다. 민관합동조사단, 경찰이 해당 장비 정보를 확인한 결과 IMEI(국제단말기식별번호), IMSI(국제이동가입자식별정보), 전화번호 등 핵심 개인정보가 최소 2024년 10월부터 외부로 유출된 정황까지 드러났다. 특히 불법 기지국에서 ARS 인증뿐 아니라 SMS 인증까지 가로채 무단결제가 이뤄진 사실이 있다.

이전과 달리 결제 인증 프레임워크가 소극적으로 운영된 점, 통신망 연동 절차의 취약점이 지적되고 있다. KT는 이번 사태와 관련해 "불법 펨토셀이 KT 체계상 내부 연동 정보와 인증서 정보 등 필수 정보가 있어야 접속이 가능하다"고 밝혔으며, 실제로 불법 장비들이 어떻게 연동 정보를 확보했는지는 2차 포렌식 조사에서 밝혀질 전망이다.

시장에서는 펨토셀 기반 해킹이 단순 ARS 인증을 넘어 통신 패스(PASS), SMS 인증 등 다양한 수법으로 확장되는 상황을 주목하고 있다. IT보안 업계에서는 타 통신사 대비 KT의 피해 범위가 좁았다는 설명에도 불구, 통합적 보안 정책 고도화와 전 이용자 모니터링·알림 체계 개선이 필요하다는 지적이 이어지고 있다.

유사 사례 비교 시 해외 주요 통신사들도 펨토셀 불법 연동을 막는 2중·3중 인증 프로토콜 적용, 실시간 탐지시스템 구축을 통해 리스크를 통제해왔다. 국내에서는 이번 사안을 계기로 비인가 장비 진입 차단, 데이터 접근 로그 실시간 점검 등 추가 정책 도입의 필요성이 급부상하고 있다.

현행 통신 규제 측면에서 KT는 개인정보보호위원회에 추가 신고하고, 경찰·합동조사단 조사에 협조하겠다는 입장이다. ARS, SMS, 패스 등 다양한 인증경로에서 무단결제와 정보유출이 확대됐지만, 결제 시 필요한 이름·생년월일·성별 정보 등은 아직 불법 기지국에서 수집된 정황이 확인되지 않았으며, 서버 침입 등 세부 유출 경로는 조사 중이다.

업계 전문가들은 "펨토셀 해킹·불법 연동은 단순 기술 문제가 아니라, 통신망 신뢰 전체에 영향을 줄 수 있다"며 "KT의 실시간 모니터링·비인가 장비 차단 작업과 별개로, 개인정보 유출 및 결제 인증 보안체계 재점검이 시급하다"고 진단하고 있다. 산업계는 이번 사태가 향후 통신 인프라·보안 표준 강화와 시장 신뢰 회복의 분기점이 될 수 있을지 예의주시 중이다.