“가짜 로그인 창 기승”…네이버, 간편 로그인 피싱 경보 발령

간편 로그인 서비스의 보안 취약점이 드러나며 IT 플랫폼 산업 내 개인정보 유출 리스크가 확대되고 있다. 최근 네이버가 ‘간편 로그인’을 악용한 피싱 공격 사례가 확인됐다고 공식 경고하며, 계정 연동 기반 서비스의 허점이 다시 부각되고 있다. 업계에서는 이번 사건을 ‘국민 플랫폼의 신뢰성 경쟁의 분기점’으로 진단한다.

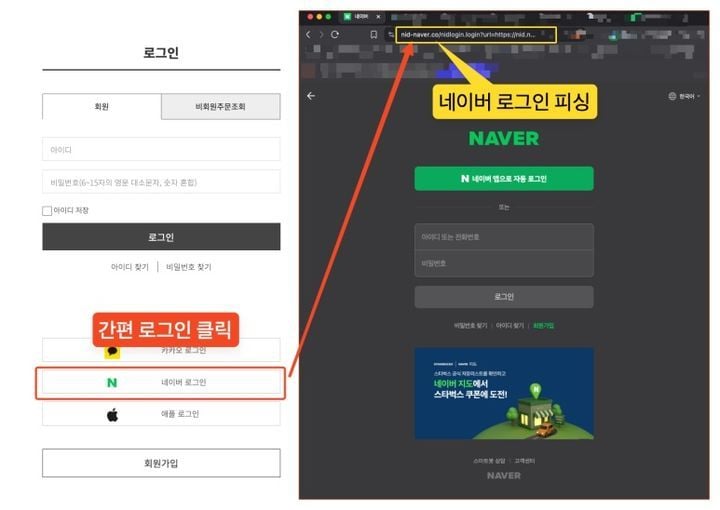

네이버는 지난 28일 자사 공지를 통해 이용자 개인정보 탈취를 노린 피싱 수법이 포착됐다며 각별한 주의와 점검을 요청했다. 이번에 확인된 공격 방식은 외부 웹사이트 회원가입·로그인 시 ‘네이버 아이디로 로그인’을 선택하면 실제 네이버와 매우 유사한 가짜 로그인 화면을 띄운 뒤, 사용자가 아이디와 비밀번호를 입력하도록 유도한다. 이후 ‘로그인 실패’ 안내를 통해 사용자로 해금 단순 오류로 오인하게 만들고, 실제 네이버 로그인 페이지로 재연결해 피해 인지를 어렵게 한다.

이 같은 피싱 시나리오는 공격자가 쇼핑몰 등 웹사이트의 보안 취약점을 노려 ‘간편 로그인’ 버튼 클릭 시 가장 먼저 가짜 로그인 창이 뜨도록 악성코드를 삽입하는 방식이 핵심이다. 웹 브라우저 주소창에서 정상적인 네이버 로그인 주소(nid.naver.com)가 아닌, ‘nid-naver.co’ 등 유사 도메인을 사용하는 것이 특징이다. 네이버는 공식 창에서는 ‘어느 서비스에 네이버 아이디를 제공하는지’ 명확한 안내 문구가 나타나지만 피싱 페이지는 이런 안내가 없다는 점도 구분 요령으로 제시했다.

‘간편 로그인’은 기존 인증 절차 없이 여러 서비스 계정을 연동해 신규 가입·이용을 쉽게 하는 기능으로, 네이버·카카오·구글·애플 등이 시장을 주도하고 있다. 하지만 주 계정 도용 시 연계된 모든 서비스까지 무방비 노출될 수 있다는 점에서 플랫폼 간 보안 연쇄작용 위험이 꾸준히 제기됐다. 실제 네이버 회원 중 일부는 최근 해외 지역에서 반복된 로그인 시도와 보안 알림을 받고, 2단계 인증 등 보안 기능으로 피해를 막았다고 전했다.

글로벌 시장에서도 소셜 로그인(Social Login) 시스템을 노린 피싱은 매년 진화하고 있다. 미국, 유럽의 대형 플랫폼 역시 피싱 탐지 및 고도화된 계정 인증 수단 도입에 투자하고 있다. 그러나 아직까지도 가짜 로그인 창, 유사 도메인 활용 등 사회공학적(사회심리 유도) 공격은 꾸준히 피해 사례가 발생 중이다.

이번 사건을 계기로 브라우저·앱의 공식 최신 버전 사용과 정교한 피싱 탐지 시스템 도입이 강조되고 있다. 개인정보보호법 등 국내 데이터 규제 역시 플랫폼 사업자에 더욱 강화된 인증 및 사용자 안내 의무를 요구하고 있다. 네이버 역시 비밀번호 즉시 변경, 로그인 기록 점검 등 대응 지침을 내놨다.

전문가들은 “간편 로그인 기반 플랫폼 시장이 성장할수록 피싱, 계정 탈취 시도도 늘어날 수밖에 없다”며 “궁극적으로 기술적 방어력 제고와 사용자 인식 개선 모두 병행돼야 산업 신뢰성이 뒷받침된다”고 분석한다. 산업계는 이번 피싱 이슈가 실제 서비스 신뢰도와 경쟁 구도의 핵심 변수로 작용할지 주목하고 있다.