“공무원 인증서도 뚫렸다”…정부 행정망 해킹 후폭풍, 사이버 안전 논란

정부 행정 시스템의 해킹 사고와 인증서 대량 유출이 연달아 드러나면서, 국내 전자정부의 사이버 보안 체계 ‘구멍 논란’이 심화되고 있다. 지난 7월 발생한 국가정보자원관리원 전산센터 화재로 인한 전산망 장애가 3주 이상 이어지는 가운데, 공무원 업무망인 온나라시스템에 외부 해킹 공격까지 확인됐다. 핵심 보안 인프라에 대한 최신 위협이 현실화하며, 정부 전산망의 관리·운영 체계가 새로운 전환점에 섰다는 평가가 나온다.

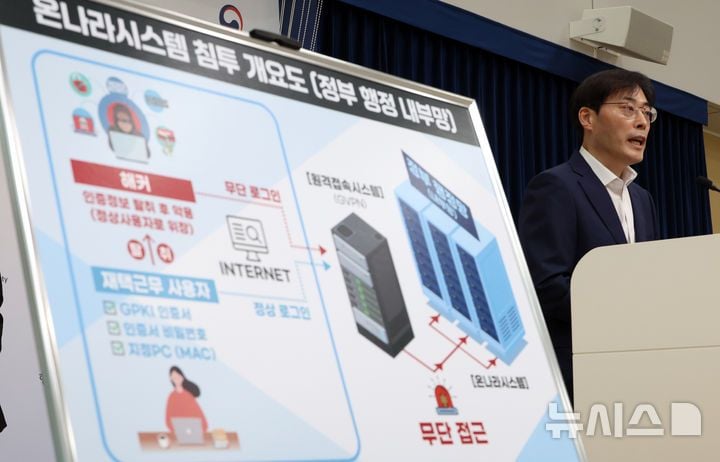

행정안전부와 국가정보원은 최근 “올해 7월 중순, 외부 인터넷 PC에서 정부 원격접속시스템(G-VPN)을 통해 공무원 온나라시스템에 접근한 이력이 발견됐다”고 공식 발표했다. 이 과정에서 행정전자서명(GPKI) 인증서 파일 650개와 일부 비밀번호, 시스템 연동을 위한 API 소스코드까지 해커에 의해 유출된 사실이 확인됐다. 특히 12건은 비밀번호까지 함께 유출됐고, 3건은 유효기간 만료 전까지 불법 사용 가능성이 지적됐다. 정부는 즉각 로그인 방식 변경, 전화 인증 추가 등 긴급 보안 강화를 단행했다.

온나라시스템 등 행정망은 정부 내 각종 기밀 문서와 행정처리 데이터가 모이고, 다수 공무원이 재택 등 다양한 환경에서 원격으로 접속하는 구조다. 이번 해킹은 실제 공인인증서 파일과 비밀번호 탈취, 행정망 합법 사용자 위장 등 최신 사이버 공격 방식이 동원된 것으로 파악된다. 기록상 2022년 이후 장기간 해커 침투가 지속됐으나, 정부는 긴 시간 동안 이를 인지하지 못한 상태였다.

보안업계는 “공무원용 인증서(GPKI) 파일과 접속 로그, API 코드까지 유출된 전례는 드물다”며, 재택근무 확대로 인한 PC·노트북 악성코드 감염 등 보안 사각지대가 지속되고 있다는 점에 주목하고 있다. 북미·유럽 등 선진국 정부기관도 유사 공격 피해를 겪고 있지만, 대체로 MFA(복합 인증)와 실시간 침입탐지 체계로 추가 피해를 차단하는 사례가 늘고 있다. 국내는 초기 대응 및 피해 인지까지 지연이 문제점으로 지적된다.

공무원 인증 시스템은 2000년대 액티브엑스(ActiveX) 기반 GPKI 방식에서 최근 모바일 인증·생체 인식으로 진화하는 중이다. 정부도 화재·해킹 사고 후 ‘모바일 공무원증’ 도입 및 IC 카드, 안면·지문 등 복합 인증 도입을 조속히 추진한다는 방침이다. 다만, 시스템 이중화·백업 미흡으로 인한 전산마비, 이용자 부주의 탓만을 강조한 디지털 리터러시 부족 등 구조적 과제는 여전하다.

행정망 안전 관리에는 개인정보보호법, 국가사이버안보전략, 정보통신망법, 전자서명법 등 복수의 제도와 규정이 적용되지만, 실제 각 부처와 산하 기관의 운영 상당 부분이 영세한 기술 인력에 의존하고 있다. 향후 온나라시스템 등 주요 인프라에 최소 MFA 적용, 악성코드 감염 탐지 자동화, 주기적 인증서 관리 강화가 법제화될 것이란 전망이 확산되고 있다.

업계 전문가는 “지능화된 사이버 공격은 일상화됐지만, 정책·예산·인력 투입이 실제 위험 속도에 못 미치고 있다”며, “정부 전산망의 신뢰 회복과 공공 AI·디지털혁신 추진을 위해 물리적·인적·기술적 보안 투자가 병행돼야 한다”고 강조했다.

산업계는 이번 사고가 향후 정부 시스템의 전면 재설계와 IT·바이오 융합 인프라 보안 규제 강화로 이어질지 예의주시 중이다. 기술과 윤리, 산업과 제도 간 균형이 새로운 성장의 조건이 되고 있다.