“보안 인증제 대변혁”…정부, 1600개 시스템 전면 점검 나선다

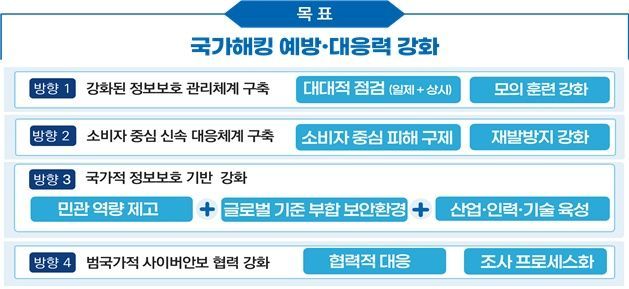

국내 주요 해킹 사건이 연이어 발생하는 가운데 정부가 공공·통신·금융 등 1600여개 IT 시스템을 대상으로 대대적인 보안 취약점 점검에 돌입한다. 정보보호 및 개인정보관리체계인증(ISMS-P) 등 기존 보안 인증 제도를 체크리스트에서 현장 심사 중심으로 전환하고, 중대한 결함 발생 시 인증 취소 등 후속 조치도 강화한다. 정부는 이번 대책을 국가안보실, 과학기술정보통신부, 금융위원회, 개인정보보호위원회 등 범부처가 마련했다고 22일 밝혔다. 단기적 취약점 해소에 집중하는 한편, 올해 안에 중장기 국가 사이버안보 전략도 도입할 계획이다.

우선 정부는 국민 대다수가 이용하는 공공·금융·통신 등 1600여 IT시스템 전체를 대상으로 대규모 보안 취약점 점검을 시행한다. 특히 통신사에는 실제 해킹 방식의 불시 모의해킹을 도입하고, 통신 인프라의 경우 식별 및 관리체계를 고도화한다. 보안 인증제도는 기존 문서 기반 체크리스트 평가에서 현장 실사 방식으로 바뀌고, 중대한 보안 결함이 확인되면 인증 자체가 취소된다. 화이트해커 등 외부 전문가를 활용한 상시 취약점 점검도 확대해 기존 점검 방식의 한계를 극복한다.

기술적으로는 정부가 해킹 정황을 확보한 경우, 기업 신고와 무관하게 직권조사가 가능해진다. 모의해킹 훈련 및 인공지능(AI) 기반 포렌식 분석실을 도입해, 공격 분석 소요기간을 14일에서 5일로 단축할 계획이다. 또한 개인정보 유출 등 보안 사고에 대한 기업의 처벌도 강해진다. 해킹 정보 지연신고, 재발 방지 미이행, 신용·개인정보 반복 유출 시는 과징금·과태료가 상향되며, 징벌적 과징금과 이행강제금도 도입된다. 피해자 지원용 기금 신설 등 소비자 보호 체계 역시 논의 중이다.

시장 측면에선 보안 공시 의무와 CEO의 책임도 대폭 확대된다. 현재 666곳 수준인 정보보호 공시 의무 기업이 상장사 전체로 확대된다. 공시 정보와 보안 역량 등급도 공개된다. 또한 CEO의 보안 책임과 보안최고책임자(CISO) 권한이 명문화되고, 보안 역량이 부족한 중소·영세기업은 정보보호 지원센터 중심으로 지원폭이 늘어난다. 금융·공공기관에서 요구하던 획일적 보안 SW 설치도 단계적으로 제한하고, 생체인식 등 복합 인증으로 전환한다.

글로벌 비교에서 보면, 미국·유럽은 주요 인프라에 대해 이미 엄격한 보안 규정과 상시 점검 체계를 강화하는 추세다. 정부는 국가적 정보통신기반시설도 범부처 보호위원회가 지정 범위를 넓히고, 민관군 사이버위기관리단 등과 협업해 위기 대응 역량을 높인다. 정보보호 인력 양성을 위해 대학 전문 과정도 확대하며, 클라우드 보안 요건 개선과 SW공급망 보안 범위의 고도화 역시 계획에 포함됐다.

정책·제도적으로는 인증 패러다임 변화 외에도, 국가 암호체계를 양자내성암호 기술로 전환하고, 공공부문 자율주행차·지능형로봇·드론 등 신기술 활용 분야별 보안 체크리스트 가이드라인을 신설한다. 향후엔 데이터·AI 기반의 위험 탐지 등 첨단 기술을 활용해 대응체계도 업그레이드한다는 방침이다.

업계 전문가들은 “단순 관리 중심 기존 보안 모델에서 시스템 실사용 환경을 반영한 입체적 점검·제도 개혁이 본격화된 것”이라며 “국가 단위 전환점이 될 가능성도 있다”고 설명했다. 산업계는 이번 대책이 구체적으로 현장에 안착하는지 주시하고 있다. 기술, 제도, 산업 모두가 맞물리는 보안 정책 전환이 새로운 경쟁력의 분기점이 되고 있다.