“유튜브 영상 다운로드”…피싱 사이트 급증에 보안 위협 확산

유튜브 동영상 다운로드 서비스를 표방한 피싱 사이트가 급증하며, 정보 유출 등 심각한 보안 위협이 우려되고 있다. 공격자들은 합법적 다운로드 수요와 포털 검색 엔진을 이용해 피싱 페이지를 노출시켰고, 이를 통해 악성코드 감염 사례도 확인됐다. IT 보안 업계는 이번 공격이 온라인 콘텐츠 소비 환경의 취약점을 노린 전형적 사례라고 보고 주의를 당부했다.

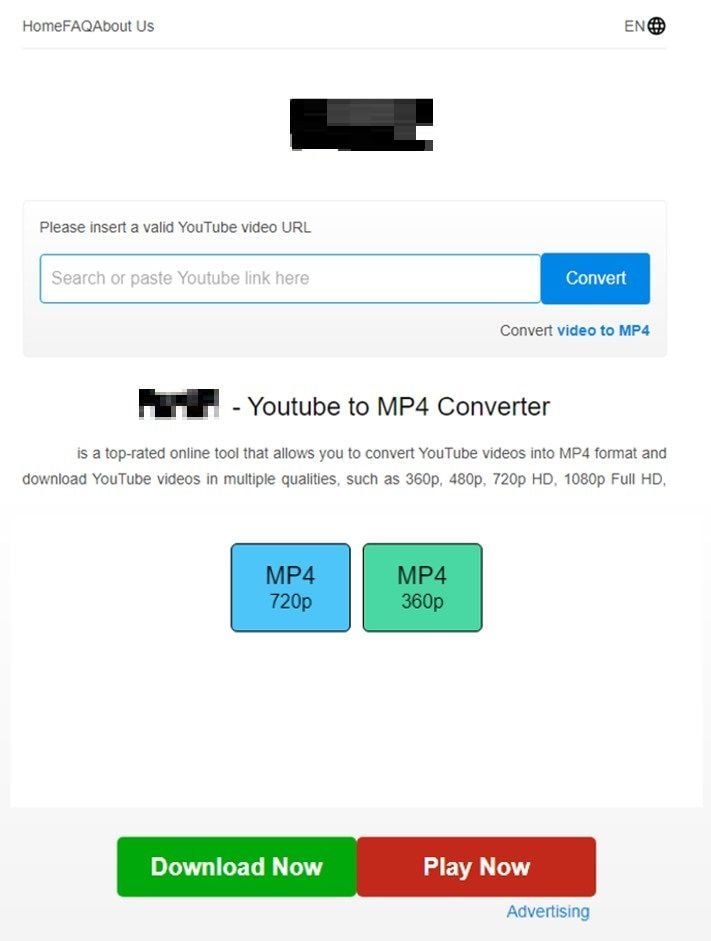

안랩은 최근 ‘유튜브 동영상 저장 사이트’로 위장한 다수의 피싱 페이지에서 악성코드가 유포되는 정황을 발견했다고 밝혔다. 해당 사이트는 ‘Youtube to MP4 Converter’ 등 공식 서비스와 유사한 인터페이스를 내세워 사용자로 해금 유튜브 동영상 URL을 입력하게끔 유도했다. 이후 ‘Download Now’ 버튼 클릭 시, 2차 피싱 페이지로 연결돼 사용자가 직접 ‘Setup.exe’ 파일을 내려받도록 설계됐다.

이 파일에는 ‘프록시웨어’ 형태의 악성코드가 숨겨져 있는데, 이는 감염 PC의 네트워크 자원을 무단 공유해 외부 공격자가 수익을 얻을 수 있도록 한다. 실제로 프록시웨어는 시스템 부하를 유발하며, 사용자의 개인정보나 인터넷 사용 이력 유출 위험도 내포하고 있다. 특히 해당 피싱 사이트는 ‘유튜브 영상 다운로드’ 및 ‘영상 추출’ 등 인기 검색어와 연동돼 상위에 노출되기 때문에, 일반 사용자들이 쉽게 접속할 수 있다는 점이 주요 위험 요소로 지적됐다.

글로벌 IT 업계에서도 유튜브, 넷플릭스, 인스타그램 등 글로벌 플랫폼 연계 서비스에서 이 같은 다운로드 위장 피싱 수법이 지속적으로 진화하고 있는 것으로 나타난다. 국내외 보안 전문가들은 정식 루트가 아닌 웹사이트에서 파일을 내려받을 경우 랜섬웨어, 백도어 등 다양한 악성코드 감염 가능성이 높아진다는 점에 경고하고 있다. 미국, 유럽 등 주요 국가에서는 이미 검색엔진 플랫폼과의 협력을 강화해 유사 피싱 사이트 차단 정책을 시행중이다.

현재 한국 내에서는 피싱 피해를 막기 위해 정보보호 업계와 검색포털, 인터넷진흥원 등의 협업이 중요해지고 있다. 보안 전문가들은 콘텐츠 다운로드는 공식 플랫폼을 통해 이뤄져야 하며, 출처가 명확하지 않은 웹 서비스를 이용할 경우 백신 및 소프트웨어 최신 보안 패치 유지, 실시간 탐지 기능 실행 등 기본적인 보안수칙 준수를 당부했다.

안랩 분석팀 이재진 선임연구원은 “포털 검색 결과로 노출되는 웹사이트에서 악성코드 유포가 이어지고 있다”며 “유사한 파일 변환, 다운로드 사이트 역시 위험하므로 각별한 주의가 필요하다”고 강조했다. 산업계는 이번 유튜브 피싱 사례가 실제 시장에 얼마나 큰 위험으로 다가올지, 제도적 보완과 함께 모니터링을 강화해야 한다는 목소리를 내고 있다.